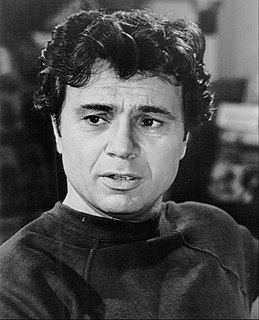

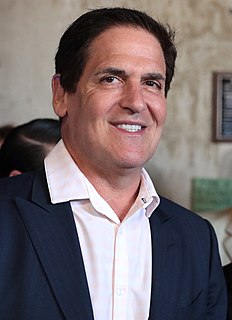

Ein Zitat von Jason Calacanis

Der rückläufige Markt begünstigt kleine Unternehmen mit zwei, drei oder vier Mitarbeitern und nicht große Unternehmen mit 100 Mitarbeitern, die monatlich eine halbe Million Dollar verlieren.

Verwandte Zitate

Ein Vater und zwei Söhne leiten Adelphia. Es ist ein Kabelunternehmen. Und sie haben dieser Firma eine Milliarde Dollar abgenommen. Eine Billion. Drei Leute – drei Leute haben eine Milliarde Dollar genommen. Was sollten sie tun? Ihr eigenes Raumfahrtprogramm starten? „Lass uns den Affen zum Mars schicken, Papa!“

Wenn Sie ein Start-up gründen, entscheiden die ersten zehn Leute darüber, ob das Unternehmen erfolgreich ist oder nicht. Jeder macht 10 Prozent des Unternehmens aus. Warum sollten Sie sich also nicht so viel Zeit wie nötig nehmen, um alle A-Spieler zu finden? Wenn drei nicht so großartig wären, warum sollten Sie dann ein Unternehmen wollen, in dem 30 Prozent Ihrer Mitarbeiter nicht so großartig sind? Ein kleines Unternehmen ist viel stärker auf großartige Menschen angewiesen als ein großes Unternehmen.

Eine Sache bei Open Source ist, dass selbst die Fehler zum nächsten Ergebnis beitragen. Im Gegensatz zu einem Unternehmen, das in zwei Jahren eine Million Dollar ausgeben und scheitern könnte und nichts wirklich vorweisen kann, haben Sie, wenn Sie eine Million Dollar für Open Source ausgeben, wahrscheinlich etwas Erstaunliches, auf dem andere Leute aufbauen können.

Wenn ein Unternehmen einen Gewinn von einer Million Dollar macht, heißt das für den Wirtschaftsanalphabeten, dass seine Produkte eine Million Dollar mehr kosten, als es ohne Gewinn getan hätte. Solche Leute kommen nie auf die Idee, dass diese Produkte mehrere Millionen Dollar mehr kosten könnten, ohne die Anreize zur Effizienz, die durch die Aussicht auf Gewinne entstehen.

Derzeit verstehe ich die Grundprinzipien der Theorie des hochintensiven Trainings gründlich und vollständig – nicht zwei plus zwei ergibt dreieinhalb, sondern zwei plus zwei ergibt vier! Bisher habe ich Klienten nur gelegentlich 10 bis 20 Pfund pro Monat oder 30 bis 40 Pfund in drei bis vier Monaten zunehmen lassen. Nun ist das nicht mehr die Ausnahme, sondern die Regel!

John W. Snow erhielt in seinen fast zwölf Jahren als Vorsitzender der CSX Corporation, der Eisenbahngesellschaft, mehr als 50 Millionen US-Dollar an Gehalt, Bonus und Aktien. In diesem Zeitraum gingen die Gewinne des Unternehmens zurück und die Aktie stieg etwas mehr als halb so stark wie die eines durchschnittlichen Großunternehmens.

Die Leute hängen wirklich daran: Viele unserer Spieler spielen seit vier bis fünf Jahren und unsere Entwickler sind zwischen acht und 80 Jahre alt. Einige der Top-Entwickler sind 18 oder 20 Jahre alt, und wir haben Kinder in der High School, die es sind zwei-, drei- oder viertausend Dollar im Monat verdienen.

Ein Unternehmen kann Hunderttausende Dollar für Firewalls, Intrusion-Detection-Systeme, Verschlüsselung und andere Sicherheitstechnologien ausgeben, aber wenn ein Angreifer eine vertrauenswürdige Person innerhalb des Unternehmens anrufen kann und diese Person sich daran hält, und wenn der Angreifer eindringt, dann ist das alles so Geld, das für Technologie ausgegeben wird, ist im Wesentlichen Verschwendung.

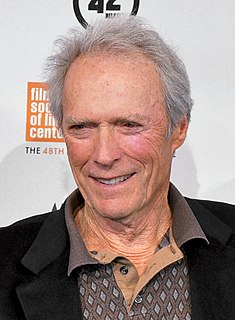

Ich denke: Das ist Barack Obama. Er geht nicht zur Arbeit. Er geht nicht zum Kongress und macht einen Deal. Was zum Teufel macht er im Weißen Haus? Wenn ich diesen Job hätte, würde ich hingehen und einen Deal machen. Klar, der Kongress ist ein fauler Mistkerl, aber was nun? Du bist der Top-Typ. Sie sind der Präsident des Unternehmens. Es liegt in Ihrer Verantwortung, dafür zu sorgen, dass es allen gut geht. Das ist bei jedem Unternehmen in diesem Land so, egal ob es sich um ein Zwei-Mann-Unternehmen oder ein Zweihundert-Mann-Unternehmen handelt... . Und das ist die Pussy-Generation – niemand will arbeiten.